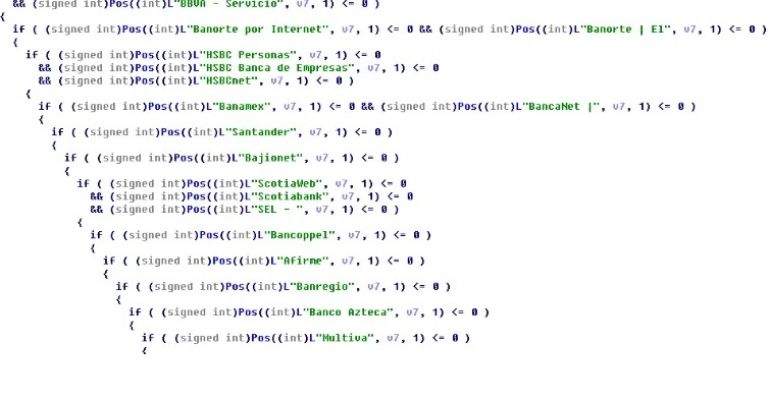

Un malware está poniendo a sufrir a usuarios de aplicaciones de aplicaciones de bancos en México, como Santander, BanBajio, Scotiabank, AFIRME, Banregio, Banco Azteca, Multiva, Inbursa, HSBC, Banorte, Citi Banamex y BBVA.

El virus se llama BBTok, un troyano bancario analizado por la firma de ciberseguridad 360 Total Security, que es capaz de tomar el control de los dispositivos de los usuarios de la banca en México, sin importar si se trata de individuos o empresas.

Este malware se ha vuelto común en México y cuenta con una particular característica que le permite evadir a una larga lista de antivirus. BBTok entra en los dispositivos con sistema operativo Windows cuando un usuario recibe un correo electrónico con un archivo infectado y lo abre. También cuando hace clic en un anuncio con contenido spam, una técnica de ingeniería social conocida como phishing.

¿Cómo funciona BBTok?

Después de que ha infectado el dispositivo, sobre todo computadoras personales con sistema operativo Windows, el troyano permite a quien lo controla, ejecutar distintos comandos de manera remota. El virus tiene la capacidad de evadir algunos de los principales antivirus disponibles en el mercado: Avast, Windows Defender y Panda Antivirus, entre otros.

Con esta intrusión, se pueden simular instrucciones del teclado, abrir y cerrar ventanas, grabar las pulsaciones del teclado durante un periodo determinado y enviar alertas relacionadas con la seguridad de los servicios y las aplicaciones de la mayoría de los grandes bancos en México.

Los piratas informáticos también pueden simular diferentes interfaces de verificación de seguridad falsa bancaria a través de comandos de control de puerta trasera y robar credenciales de inicio de sesión de usuario.